محققان روسی از طریق پورت یواسبی توانستند کد بدون امضاء را روی مغز سیپییوهای اینتل به اجرا گذاشته و آن را قابل نفوذ کنند.

محققان روسی از طریق پورت یواسبی توانستند کد بدون امضاء را روی مغز سیپییوهای اینتل به اجرا گذاشته و آن را قابل نفوذ کنند.

محققان روسی از طریق پورت یواسبی توانستند کد بدون امضاء را روی مغز سیپییوهای اینتل به اجرا گذاشته و آن را قابل نفوذ کنند.به گزارش خبرآنلاین، انجین مدیریت اینتل / IME فناوری نوینی است که از سال 2006 بدین سو روی پردازندههای اینتل نصب شده و از طریق یک سیستم عامل مستقل به نام MINIX اجازه کنترل و مدیریت از راه دور را فراهم کرده است. در واقع پردازندههای جدید در خود سیستم عامل مستقل دارند.

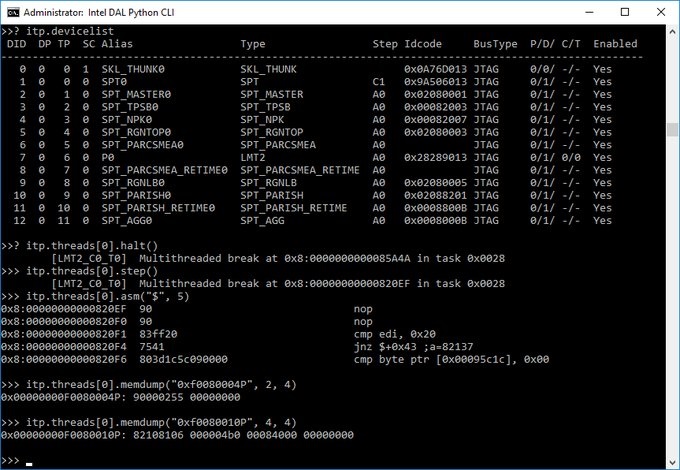

محققان روسی (Positive Technologies) مدعی شدهاند با استفاده God-mode-hack پردازنده اسکای لیک را با sysadmin و از راه دور هک کردهاند.

در واقع انجین مدیریت اینتل/ IME از روی JTAG (استاندارد رفع باگ) آسیب پذیر شده و از آنجایی که پورت یو اس بی نیز از JTAG استفاده میکند؛ با زدن پل بین این دو نفوذپذیر میشود.

بدین ترتیب سیستم حتی در صورت داشتن آنتی ویروس، به صورت فول در اختیار حملهکننده قرار میگیرد. حمله مذکور از طریق پورت یو اس بی انجام شده و کامپیوتر چه روشن باشد یا در حالت خواب، قابل نفوذ میشود.

پردازندههای نسل اسکای لیک به بالا این مشکل را داشته و اینتل سعی کرده است در آپدیت فرمور/ firmware دسترسی راه دور را روی انجین مدیریت غیر فعال سازد.

ارسال نظر